La-Femme (hackers s’en prennent à l’approvisionnement en vaccins) – Depuis mars, des pirates multiplient les attaques contre les hôpitaux, les laboratoires et désormais, c’est la chaîne du froid des vaccins contre la Covid-19 qui est attaquée. Pour s’introduire dans les systèmes informatiques d’organisations mondiales et des sociétés, les hackers ont lancé une attaque par phishing où ils se font passer pour un dirigeant de Haier Biomedical, fournisseur de solutions de conservation de vaccins.

Alors que plusieurs vaccins sont en passe d’être commercialisés et ce, dès décembre en Grande-Bretagne, IBM a constaté que l’activité des hackers s’était accentuée, et après s’en être pris à des hôpitaux et des laboratoires, ils ont décidé de perturber la chaîne d’approvisionnement.

Cette opération sophistiquée a commencé dès septembre 2020 ; elle s’est étendue dans six pays et a ciblé des organisations probablement associées à Gavi, le programme CCEOP (Cold Chain Equipment Optimization Platform) de l’Alliance Vaccine. Sont ciblés des cadres et des organisations mondiales qui possèdent des informations sensibles et confidentielles.

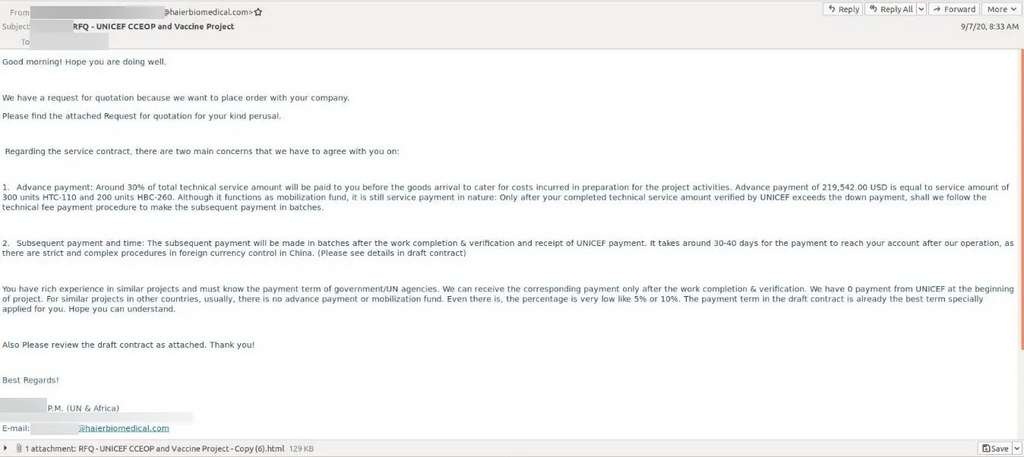

Le pirate se fait passer pour un dirigeant de Haier Biomedical

Au départ, le pirate se fait passer pour un dirigeant de Haier Biomedical, une société référence de la chaîne d’approvisionnement en vaccins anti-Covid-19 et fournisseur officiel pour le programme CCEOP. Dans son message, le pirate explique que sa société est le seul fournisseur mondial de chaîne du froid, et le but serait de récolter des informations d’identification, éventuellement pour obtenir un accès non autorisé aux réseaux d’entreprise et aux informations sensibles relatives à la distribution du vaccin Covid-19.

Pour l’instant, ont été ciblées des entreprises et des organisations dont les sièges sont en Allemagne, en Italie, en Corée du Sud, en République tchèque et à Taiwan, et d’autres pays européens non précisés. Même la Direction générale de la Fiscalité et de l’Union douanière de la Commission européenne fait partie des cibles des pirates.

Quant à savoir qui se cache derrière ces attaques, IBM n’a pas de preuve formelle mais la firme vise des États, et l’on pense évidemment à la Russie, la Chine et la Corée du nord. « La précision des cibles et la nature des organisations ciblées indiquent potentiellement une activité en provenance d’un État », écrit IBM dans son rapport. Pour ces chercheurs, il est peu probable que des cybercriminels indépendants consacrent autant de temps et de ressources pour lancer une telle opération d’envergure avec de si nombreuses cibles interconnectées et réparties dans le monde entier.